Nieuwe TLS-richtlijnen maken veilige verbindingen cruciaal

Vanaf 2026 krijgen organisaties te maken met strengere verwachtingen rond secure-by-design netwerkbeveiliging. Nieuwe richtlijnen van het Nationaal Cyber Security Centrum (NCSC) samen met wetgeving zoals de Cyberbeveiligingswet – de Nederlandse implementatie van de Europese NIS2-richtlijn – zorgen ervoor dat veilige netwerkverbindingen een expliciet onderdeel worden van governance, risk en compliance.

Hoewel er geen specifieke wet bestaat die één bepaalde TLS-versie verplicht stelt, wordt het gebruik van moderne versleuteling in de praktijk steeds meer een vereiste.

Nieuwe TLS-richtlijnen van het NCSC

In juni 2025 publiceerde het NCSC vernieuwde richtlijnen voor het gebruik van Transport Layer Security (TLS), het protocol dat wordt gebruikt om internetverkeer te versleutelen.

De belangrijkste aanbevelingen zijn:

- Gebruik alleen actuele en geldige certificaten

- Faseer TLS 1.0 en TLS 1.1 definitief uit

- Onderhoud en monitor TLS-configuraties actief

Hoewel deze beveiligingsrichtlijnen niet wettelijk bindend zijn, worden ze in audits en compliance-kaders breed gebruikt als de factor norm. De richtlijnen worden breed gevolgd door overheid en bedrijfsleven en dienen in de praktijk vaak als referentiekader voor toezichthouders. Het kan zijn dat een sectorale norm expliciet verwijst naar deze wetgeving, waardoor het een verplicht karakter krijgt. Het NCSC-framework vaak wordt gebruikt bij audits (ISO 27001, DigiD, BIO).

Nieuwe wetgeving versterkt de zorgplicht voor cybersecurity

Zo wordt verwacht dat de Cyberbeveiligingswet vanaf mei 2026 in werking treedt. Deze wet zet de Europese NIS2-richtlijn om in Nederlandse wetgeving en verplicht organisaties in vitale en belangrijke sectoren om hun digitale weerbaarheid aantoonbaar te organiseren. Daarbij horen onder andere:

- het beheersen van cybersecurityrisico’s

- het beschermen van netwerkverbindingen en datastromen

- het tijdig melden van beveiligingsincidenten

Hoewel TLS niet expliciet in de wet wordt genoemd, maakt nieuwe cybersecurity‑regelgeving veilig TLS‑implementatie feitelijk verplicht.

Daarnaast zorgt Europese regelgeving zoals de Cyber Resilience Act voor extra nadruk op “state-of-the-art” beveiliging van software en digitale diensten. Moderne TLS-configuratie wordt daarbij beschouwd als een basisonderdeel.

TLS 1.3 wordt de nieuwe standaard

Door deze ontwikkelingen verschuift de norm voor veilige verbindingen richting modernere protocollen. In de praktijk betekent dit dat TLS 1.3 de aanbevolen standaard wordt. De nieuwste TLS-versie 1.3 biedt verschillende technische voordelen ten opzichte van oudere protocollen:

- Sterkere beveiliging: TLS 1.3 verouderde cryptografische onderdelen zijn verwijderd, wat risico’s zoals man-in-the-middle-aanvallen minimaliseert.

- Snellere verbindingen: De TLS-handshake bestaat uit minder stappen, waardoor websites, cloud applicaties en API-koppelingen sneller verbinding maken.

- Eenvoudigere configuratie: Het protocol ondersteunt minder cryptografische opties, waardoor configuratiefouten minder snel voorkomen

- Verbeterde privacy: TLS 1.3 dwingt Perfect Forward Secrecy af. Dit voorkomt dat historische communicatie kan worden ontsleuteld als een sleutel ooit uitlekt. Voor sectoren met vertrouwelijke gegevens (zorg, finance, overheid) is dit een belangrijk voordeel.

TLS 1.2 blijft toegestaan, zolang dit veilig is geconfigureerd. Voor veel organisaties zal het aantoonbaar veilig configureren van TLS-verbindingen een belangrijk onderdeel worden van IT-beheer, audits en compliance.

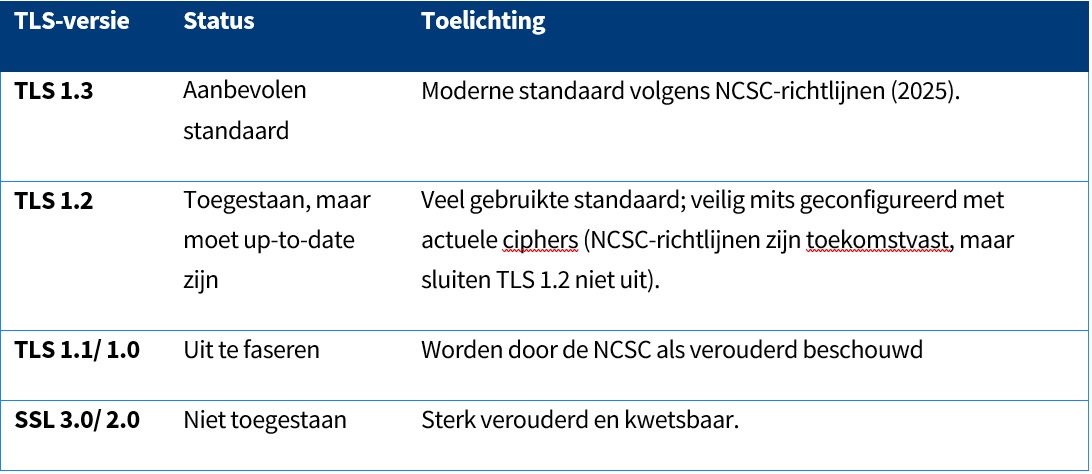

Overzicht TLS‑versies: toegestaan en ‘verboden’

Wat betekent dit voor organisaties?

In de praktijk betekent de combinatie van richtlijnen en wetgeving dat van organisaties wordt verwacht dat zij hun versleuteling actief moeten beheren en moderniseren. In de praktijk betekent dit dat organisaties:

- verouderde TLS-protocollen uitfaseren

- veilige versleuteling aantoonbaar implementeren

- TLS-configuraties regelmatig testen en bijwerken

- beveiligingsincidenten tijdig melden

TLS-beheer wordt hierdoor een essentieel onderdeel van cybersecuritybeleid, risicoanalyse en IT-audits.

Contact

Heeft je organisatie hulp nodig met de voorbereidingen voor de nieuwe TLS standaarden of bij het aanscherpen van je cybersecuritybeleid? CROP IT Audit & Services kan je daarbij helpen. Neem daarvoor contact op met itaudit@crop.nl of rechtstreeks met je CROP contactpersoon.